Audyt cyberbezpieczeństwa ISO27001 w firmie usługowej z Poznania

W audytowanej firmie z Poznania zakres przeglądu objął m.in.:

- kontekst organizacji i wymagania zarządcze,

- procesy IT, HR, prawne, marketingowe i administracyjne,

- usługi chmurowe i lokalne zasoby serwerowe,

- dostawców technologicznych oraz elementy bezpieczeństwa sieciowego

(dane zgodne z zakresem i wynikami z załączonych prezentacji).

Jak przebiegał audyt ISO27001? – metodologia Audytorów Dimers

Zespół audytorów Dimers zastosował standardowy model oceny zgodny z ISO/IEC 27001 oraz załącznikiem A. W praktyce oznacza to analizę:

- 37 zabezpieczeń organizacyjnych,

- 8 zabezpieczeń ludzkich,

- 14 zabezpieczeń fizycznych,

- 34 zabezpieczeń technologicznych,

co łącznie daje 118 punktów kontrolnych (zgodnie z załączonym raportem).

Proces został podzielony na etapy widoczne w dostarczonym harmonogramie:

- I–II kw. 2026 – analiza aktywów, ocena ryzyka, polityki bezpieczeństwa, praca z zarządem i zespołami,

- III–IV kw. 2026 – opracowanie procedur, wdrożenia, zarządzanie dostawcami, przeglądy,

- I–II kw. 2027 – testy, niezależne przeglądy, audyty wewnętrzne.

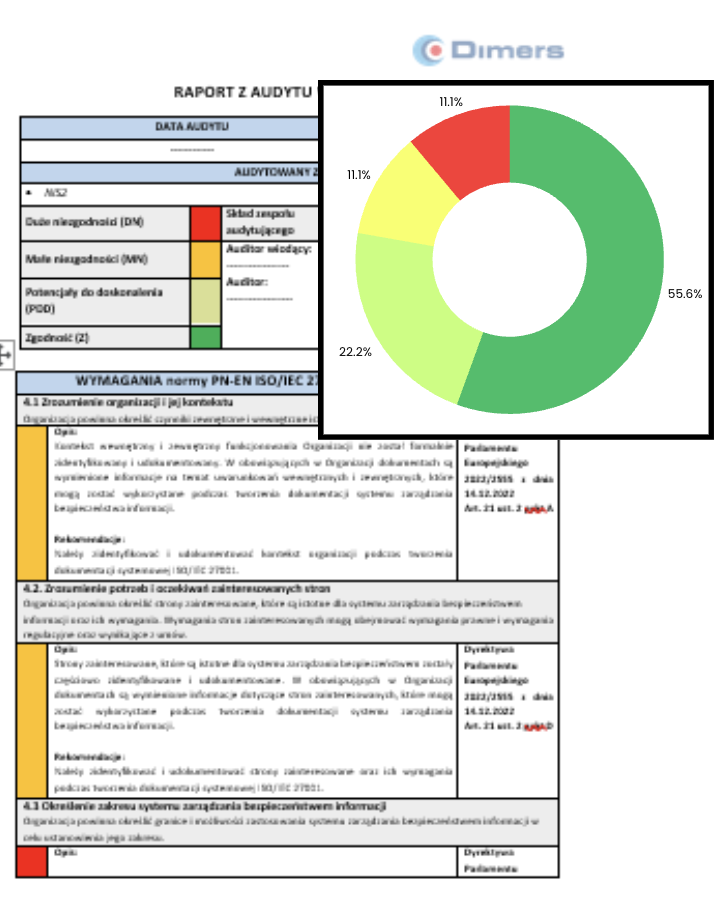

Wyniki audytu – najważniejsze niezgodności i luki

Wyniki audytu pokazały, że organizacja wciąż znajduje się na etapie budowy systemu SZBI, a wiele kluczowych elementów dopiero powstaje. Najwięcej wyzwań odnotowano w obszarze kontekstu organizacji, szczególnie tam, gdzie powinny istnieć formalne dokumenty opisujące ryzyka, cele bezpieczeństwa oraz role i odpowiedzialności. Brakowało spójnych polityk bezpieczeństwa wykraczających poza regulacje RODO, co wpływało na całą strukturę zarządzania informacją. Wiele procesów funkcjonowało w praktyce, jednak nie było odpowiednio udokumentowanych – co w świetle ISO27001 jest istotnym problemem, gdyż formalizacja stanowi podstawę oceny zgodności.

Podczas audytu cyberbezpieczeństwa wykazano również istotne braki w nadzorze nad dostawcami, w tym brak rejestrów przeglądów, brak formalnych wymagań bezpieczeństwa oraz niespójne raportowanie incydentów i podatności. Podobnie prezentował się obszar klasyfikacji informacji, gdzie brak aktywnych mechanizmów oznaczania dokumentów i danych skutkował trudnościami w skutecznym zarządzaniu ich poufnością. W części fizycznej zauważono, że procedury dotyczące pomieszczeń krytycznych oraz ochrony środowiska technicznego były niewystarczające lub w ogóle nie istniały. W warstwie technologicznej szczególnie brakowało zcentralizowanego podejścia do zarządzania podatnościami, regularnych przeglądów uprawnień oraz jednolitej architektury narzędzi bezpieczeństwa – takich jak EDR, SIEM czy IAM – które mogłyby zapewnić odpowiednią kontrolę nad środowiskiem IT.

Rekomendacje Audytorów Dimers i dalsze kroki

Na podstawie harmonogramu oraz zidentyfikowanych luk, zespół rekomenduje:

- wdrożenie pełnego Systemu Zarządzania Bezpieczeństwem Informacji zgodnego z ISO27001,

- opracowanie i zatwierdzenie kluczowych polityk (PBI, klasyfikacja danych, BCP/DRP),

- uruchomienie procesów TI, zarządzania podatnościami i przeglądów uprawnień,

- implementację rozwiązań klasy EDR, SIEM, PAM, IAM, DLP,

- cykliczne testy bezpieczeństwa i audyty wewnętrzne,

- szkolenia SZBI dla pracowników i kierownictwa.