Z jakim cyberzagrożeniem zmierzyliśmy się w I połowie 2023 roku?

Niniejszy raport “Acronis Cyberthreats Report H1 2023” , użyty w artykule obejmuje krajobraz zagrożeń napotkany przez sensory oraz analityków Acronis w pierwszej połowie 2023 roku.

Według badania, prawie 50mln adresów zostało zablokowanych w punkcie końcowym przez Acronis (wzrost o 15% w stosunku do 4 kwartału 2022 roku).

Jakie są dalsze wyniki przeprowadzonego raportu?

1. Ransomaware jest nadal postrzegany jako główne zagrożenie dla dużych oraz średnich firm, uwzględniając rząd, opiekę zdrowotną oraz inne kluczowe dla funkcjonowania Państwa organizacje.

2. Kradzież danych stanowi drugie najczęściej występujące zagrożenie.

3.Wzrasta popularność sztucznej inteligencji AI (ChatGPT) używanej do przeprowadzania cyberataków oraz tworzenia złośliwych treści.

4.Ponad 60 000 klientów, zostało dotkniętych atakiem na łańcuch dostaw.

5.Cyberataki za pośrednictwem poczty elektronicznej wzrosły o 464% w porównaniu do pierwszej połowy 2022 roku.

Oprogramowania złośliwe

Z przeprowadzonego raportu dowiadujemy się o znacznym wzroście ataków za pośrednictwem poczty elektronicznej (wzrost o 464% w porównaniu do pierwszej połowy 2022 roku) oraz o wzroście przeprowadzonych ataków na organizacje w tych samym czasie o 24%.

W I kwartale 2023 roku 30% wszystkich otrzymanych wiadomości e-mail było spamem, a 1,3% wiadomości zawierało złośliwe oprogramowanie lub linki do wyłudzania informacji. Jedna wiadomość spośród 76 była uznawana za złośliwą.

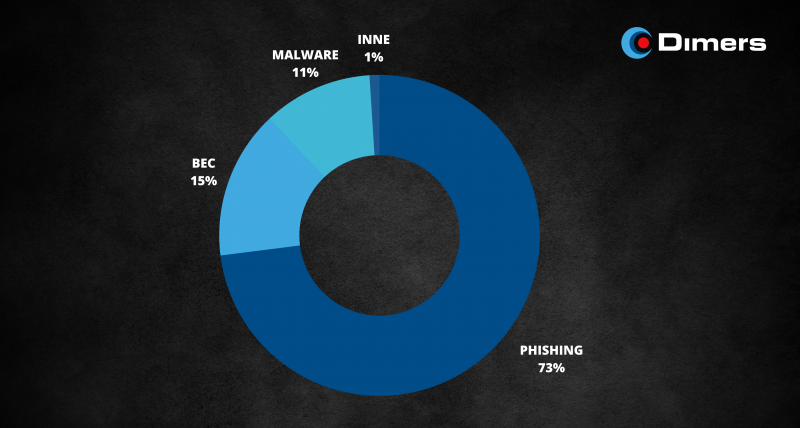

Wśród najczęstszych złośliwych wiadomości było zastosowanie tzw. Phishingu (stanowiącego 73% wszystkich zagrożeń) (ilustracja nr 1).

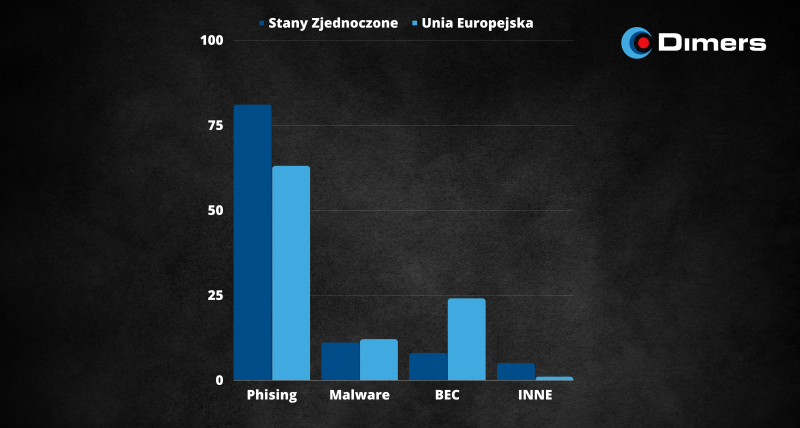

Jednakże zgodnie z badaniem, ataki phishingowe występują znacznie częściej w Stanach Zjednoczonych, a w Europie do najczęściej stosowanych metod hackerskich należy BEC (Business E-mail Compromise- Social engineering) czyli oszustwa polegające na“ “podszywaniu się ” np. pod przedstawiciela zaufanej firmy (ilustracja nr 2).

Warto również wspomnieć o nowej metodzie dostarczania złośliwego oprogramowania malware (Emotet) za pośrednictwem nie tylko załączników Microsoft Word i Excel, ale również Microsoft OneNote.

From Innovation to Risk: Managing the Implications of AI-driven Cyberattacks/ Acronis International GmbH.

From Innovation to Risk: Managing the Implications of AI-driven Cyberattacks/ Acronis International GmbH.

Generatywna Sztuczna Inteligencja ( AI) jako narzędzie do przeprowadzania ataków oraz tworzenia złośliwych treści

Firmy, które stoją za dużymi modelami sztucznej inteligencji takie tak OpenAI oraz ChatGPT wprowadziły specjalne filtry blokujące, które uniemożliwiają uzyskanie konkretnych treści. Jednakże efektywność takich filtrów jest zależna od tego, w jaki sposób oraz jak dokładnie ktoś zadał pytanie. Aktualnie, użytkownicy zmuszają AI do tworzenia odpowiedzi pomimo zaprogramowanych wytycznych (“Do Anything Now- DAN”).

ChatGPT stosuje klasyczny model językowy (LLM), który jest w stanie operować i robić absolutnie wszystko z wieloma językami. Właśnie dlatego, cyberprzestępcy zaczęli używać AI po raz pierwszy do automatycznego tworzenia treści, stosowanych w atakach phishingowych. Używając zaledwie kilku słów, LLM potrafi tworzyć realistyczne wiadomości phishingowe np. do obsługiwanego klienta z banku. Ponadto, AI potrafi przetłumaczyć daną wiadomość na inne języki oraz dostosować ją do warunków lokalnych.

Model sztucznej inteligencji potrafi generować kod programistyczny w wielu językach takich jak Python, GoLang oraz Rust. Tak jak wspomniano powyżej, filtry AI potrafią blokować zapytania zawierające “Ransomware”, jednakże rozkładając zapytanie na czynniki pierwsze można otrzymać kawałki, z których otrzymamy pożądany rezultat.

W danym momencie, generowane kody oprogramowania malware, nie są wystarczająco złożone, a w niektórych przypadkach kod nie jest w stanie działać ze względu na ilość występujących błędów. Warto mieć jednak na uwadze, iż modele AI cały czas się rozwijają a ich zastosowanie w tym przypadku może znacznie rozwinąć się w przyszłości.

Aktualnie, w przypadku wystąpienia złośliwych oprogramowań malware nie wystarczy zwykły antywirus. Warto więc zastosować rozwiązanie EPP lub EDR, które polega na analizie występowania zagrożeń oraz ich detekcji.

Do czego również stosowana jest sztuczna inteligencja?

Deepfakes- czyli generowanie przez sztuczną inteligencję np. głosu lub nagrania, w celu kradzieży tożsamości oraz wyłudzania pieniędzy/ danych (przykładowo atak BEC przeprowadzony na dziale finansowym, który wykonuje transfer na podstawie zgody wygenerowanej przez AI -sklonowany głos Dyrektora Finansowego).

Ataki z użyciem botów – ataki DDoS warstwy 8

Sztuczna inteligencja stosowana w botach może być wykorzystywana do przeciążania procesów w firmie (na przykład, generowanie tysiąca zgłoszeń do pomocy technicznej).

W jaki sposób ochronić firmę przez złośliwym oprogramowaniem oraz utratą danych ?

Cyber Backup to niezwodne w obsłudze narzędzie do tworzenia kopii zapasowych. Doskonale sprawdzi się w małych, średnich oraz dużych przedsiębiorstwach.

Czym wyróżnia się Acronis Cyber Backup?

- Program umożliwia powrót do pracy w kilka sekund (odzyskuj serwery lub PC na środowisku “bare metal” lub na innym sprzęcie),

- Umiejętność szybkiego tworzenia kopii zapasowych, oszczędność pojemności komputera i sieci dzięki, funkcjom deduplikacji i pracy poza hostem, ponadto możliwość tworzenia kopii zapasowych za pomocą trzech kliknięć w celu uzyskania szybkiej ochrony,

- Zapewnienie kompleksowej ochrony, zabezpieczenie chmury, maszyn wirtualnych, aplikacji oraz urządzeń mobilnych,

- Zmniejszenie wydatków oraz oszczędność do 40% w porównaniu z tradycyjnymi kopiami zapasowymi, oszczędność czasu (zachowaj 20% więcej godzin roboczych dzięki uproszczonej, zautomatyzowanej administracji),

- Intuicyjna, oparta na sieci konsola w Acronis Cyber Backup, zapewnia pełen wgląd w sposób stosowania infrastruktury.

Szukasz bezpiecznych rozwiązań dla Twojej firmy?

Napisz do nas:

Źródła: Acronis: Liczba ataków za pośrednicztwem poczty elektronicznej wzrosła » AVLab.pl

Acronis Cyberthreats Report H1 2023: Dark side of AI | Acronis Resource Center